Inhalt:

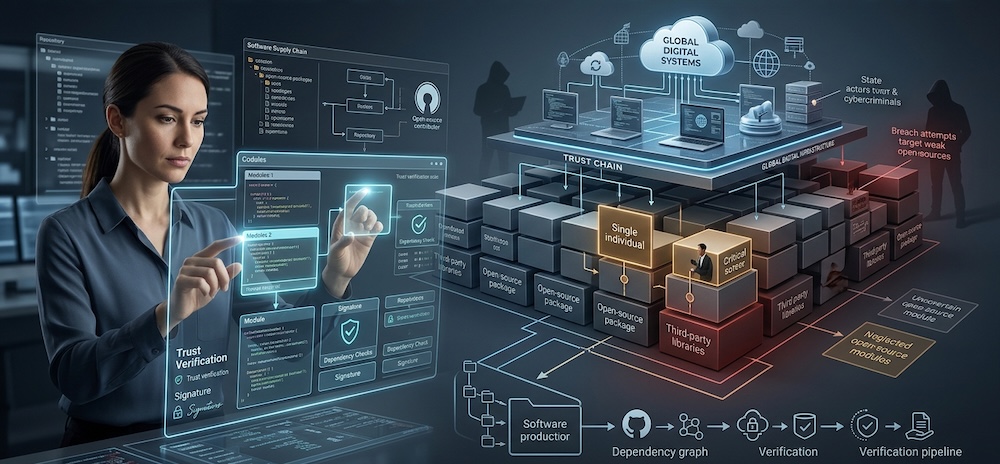

Früher waren Updates reine Routine. Ein Klick, ein kurzer Ladebalken – fertig. Heute löst dieser Klick Prozesse aus, die kaum ein Mensch mehr vollständig überblickt. Software wird nicht mehr als monolithischer Block geschrieben, sondern ist ein komplexes Geflecht aus Drittanbieter-Code, Open-Source-Modulen und externen Bibliotheken. Diese modulare Bauweise ermöglicht zwar ein enormes Entwicklungstempo, schafft aber eine gefährliche Achillesferse: die Software-Lieferkette. Ein moderner Code-Stack gleicht einem Turm aus Tausenden fremden Bausteinen. Wenn nur einer dieser Steine kompromittiert wird, wackelt das gesamte Konstrukt. Das Risiko lauert weit oben am Berg, wo die Quelle kontaminiert wird, bevor das Wasser im Tal ankommt.

Die Tiefe dieser Abhängigkeiten stellt das Kernproblem dar. Statistiken zeigen, dass bis zu 90 % des Codes einer modernen Applikation aus externen Quellen stammen. Ein durchschnittliches Projekt zieht unbemerkt Tausende indirekte Bibliotheken nach sich, die oft von Einzelpersonen in ihrer Freizeit gepflegt werden. In dieser exponentiellen Komplexität verstecken sich Gefahren, die herkömmliche Scanner schlicht übersehen. Angreifer kapern gezielt Accounts von Entwicklern unscheinbarer Basisfunktionen und schleusen Schadcode ein. Dieser verbreitet sich dann vollautomatisch mit einem gültigen digitalen Zertifikat auf Millionen Rechnern weltweit. Das Vertrauen in den Absender wird so zur effektivsten Waffe gegen den Empfänger.

Besonders kritisch wird es, wenn Geschwindigkeit die notwendige Sorgfalt schlägt. In der digitalen Unterhaltungsindustrie ist der Innovationsdruck enorm. Wer gezielt nach Twindor New Slots sucht, erwartet eine nahtlose, hochmoderne und vor allem sichere Erfahrung. Hinter den Kulissen müssen die Entwickler jedoch garantieren, dass jedes neue Grafikmodul, jeder Zufallsalgorithmus und jedes Update der Spielmechanik keine bösartigen Hintertüren einschleppt. Hier kollidiert der Wunsch nach ständigen Neuheiten direkt mit der harten Realität der Cybersicherheit. Ein einziger korrupter Baustein in einem Content-Delivery-Netzwerk gefährdet sofort Nutzerdaten auf globaler Ebene und zerstört das über Jahre aufgebaute Markenvertrauen innerhalb von Sekunden.

| Methode | Vorgehensweise | Konsequenz |

|---|---|---|

| Typosquatting | Ähnliche Paketnamen (z.B. „requesst“) | Installation durch Tippfehler im Terminal |

| Account-Kaperung | Diebstahl von Maintainer-Logins | Malware in offiziell signierten Updates |

| Dependency Confusion | Manipulation interner Paketpfade | Schadcode aus externen Quellen statt lokal |

| KI-Poisoning | Manipulation von Trainingsdaten | KI generiert unsicheren Code für Entwickler |

Der Gesetzgeber hat auf diese Bedrohungslage reagiert. Strengere Richtlinien fordern heute eine lückenlose Dokumentation der digitalen Lieferkette. Ehrliche Transparenz ist zum einzigen wirksamen Schutzschild geworden. Die Software Bill of Materials (SBOM) fungiert dabei als detaillierte Zutatenliste. Nur wer exakt weiß, was in jeder Zeile seines Produkts verbaut ist, kann bei neu entdeckten Sicherheitslücken sofort reagieren, statt erst tagelang den eigenen Code zu durchsuchen.

Ergänzt wird dies durch Konzepte wie VEX (Vulnerability Exploitability eXchange). VEX klärt darüber auf, ob eine Schwachstelle im spezifischen Kontext einer Anwendung überhaupt ausnutzbar ist. So lässt sich das konstante Rauschen von den echten Gefahren trennen, um wertvolle Ressourcen bei der Fehlerbehebung zu priorisieren. Unternehmen, die diese Transparenz verweigern, riskieren nicht nur Bußgelder, sondern den vollständigen Ausschluss aus kritischen Infrastrukturen. Diese ökonomische Komponente darf nicht unterschätzt werden: Ein Angriff auf die Lieferkette verursacht nicht nur technische Probleme, sondern führt zu massiven Haftungsfragen und einem Vertrauensverlust, der oft irreparabel ist.

KI nimmt in diesem Rüstungswettlauf eine Doppelrolle ein. KI-Assistenten beschleunigen zwar Routineaufgaben in der Programmierung, basieren aber oft auf veraltetem oder unsicherem Code aus öffentlichen Quellen. Angreifer speisen zudem gezielt Schwachstellen in Repositories ein, damit KIs diese unsicheren Muster lernen und an ahnungslose Entwickler weitergeben.

Gleichzeitig ist KI das einzige Werkzeug, das in der Lage ist, diese gewaltigen Datenmengen in Echtzeit zu analysieren. Wir erleben einen Wettbewerb, in dem automatisierte Erkennungssysteme gegen KI-gestützte Malware antreten. Der Erfolg hängt dabei von der Qualität der Trainingsdaten und der Konsequenz ab, mit der Sicherheitsprüfungen in den gesamten Lebenszyklus der Software integriert werden. Wer Sicherheit als statisches Produkt versteht, hat in diesem Umfeld bereits verloren.

Entwicklerteams wandeln sich zunehmend zu Kuratoren. Es geht nicht mehr nur darum, Code zu schreiben, sondern die Integrität eingekaufter oder importierter Bausteine zu bürgen. Oft ruht das Fundament globaler Infrastrukturen auf den Schultern weniger Freiwilliger im Open-Source-Bereich. Dieser Mangel an institutioneller Unterstützung macht diese Projekte zu attraktiven Zielen für Infiltrationen durch staatliche Akteure oder kriminelle Organisationen. Unternehmen müssen daher beginnen, aktiv in die Sicherheit der von ihnen genutzten Open-Source-Projekte zu investieren, statt sie nur passiv zu konsumieren.

Da perfekte Sicherheit in einer vernetzten Welt eine Illusion bleibt, muss der Fokus auf digitaler Resilienz liegen. Das Zero-Trust-Prinzip bildet das Fundament: Kein Update und keine Bibliothek darf per se als vertrauenswürdig gelten. Kritische Prozesse müssen so konsequent gekapselt werden, dass ein kompromittiertes Modul nicht das gesamte System infiziert. Diese Schadensbegrenzung ist essenziell für das Überleben moderner IT-Infrastrukturen.

Zudem muss die Integrität des Codes nicht nur beim Herunterladen, sondern auch während der gesamten Laufzeit permanent geprüft werden. Jede unnötige Abhängigkeit, die aus einem System entfernt wird, ist ein potenzielles Risiko weniger. Sicherheit in der Lieferkette ist letztlich eine Frage der unternehmerischen Verantwortung. Jeder importierte Code-Schnipsel wird zum Teil des eigenen Produkts – mit allen rechtlichen und moralischen Konsequenzen. Wer diese Verantwortung ernst nimmt, investiert in tiefe Transparenz und automatisierte Verifizierungsprozesse. Echte Sicherheit entsteht aus dauerhafter, kritischer Hinterfragung und wacher Intelligenz.