Inhalt:

Die europäische Gesetzgebung hat in den letzten Jahren massiv an Fahrt aufgenommen, wenn es um die Regulierung des digitalen Raums geht. Mit dem Cyber Resilience Act (CRA) erreicht diese Entwicklung nun die Schreibtische der Softwarearchitekten und Entwicklerteams. Es geht nicht mehr nur um Datenschutz, wie bei der DSGVO, sondern um die grundlegende Beschaffenheit von Produkten. Wer Software oder Hardware in der EU in den Verkehr bringen will, muss beweisen, dass Sicherheit kein Zufallsprodukt ist. Das Prinzip „Secure-by-Design“ rückt damit ins Zentrum der kommerziellen Softwareentwicklung.

Bisher war Security oft ein Aspekt, der in der „Definition of Done“ zwar auftauchte, im Zweifel aber dem Release-Druck geopfert wurde. Der CRA ändert die Spielregeln radikal: Sicherheit wird zur Marktzugangsvoraussetzung. Wer die Anforderungen nicht erfüllt, darf sein Produkt schlichtweg nicht auf dem europäischen Markt anbieten. Das betrifft fast jedes vernetzte System – vom smarten Kühlschrank bis hin zur komplexen Unternehmenssoftware.

Die Umsetzung von Secure-by-Design beginnt lange vor der ersten Codezeile. Es erfordert eine tiefgreifende Risikoanalyse, bei der potenzielle Angriffsvektoren bereits in der Planungsphase identifiziert werden. Entwickler müssen sich fragen: Welche Daten sind am kritischsten? Wie wird die Integrität des Systems bei Updates gewährleistet? Und wie verhindern wir, dass eine einzige Schwachstelle das gesamte System kompromittiert?

Diese Fragen stellen sich heute in allen Branchen, in denen digitale Interaktion stattfindet. Auch im Bereich des digitalen Entertainments, beispielsweise beim Betrieb eines Xon Bet Online Casino, ist die Integrität der Plattform das höchste Gut. Ohne eine Architektur, die Sicherheit als Fundament versteht, lässt sich das Vertrauen der Nutzer in einer hochregulierten Umgebung nicht halten. Der CRA macht solche Best Practices nun zur gesetzlichen Pflicht für alle Anbieter von digitalen Produkten.

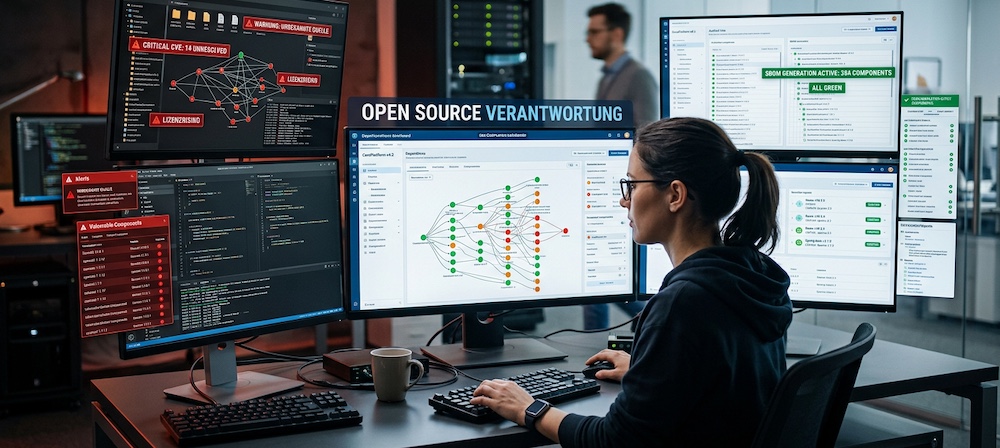

Ein zentrales Element ist dabei die „Software Bill of Materials“ (SBOM). Entwicklerteams müssen künftig eine lückenlose Inventarliste aller verwendeten Komponenten führen. Da moderne Software zu einem großen Teil aus Open-Source-Bibliotheken besteht, wird das Management von Abhängigkeiten zu einer Kernaufgabe. Es reicht nicht mehr aus, eine Bibliothek einzubinden und sie dann zu vergessen. Jede Schwachstelle in einer Drittanbieter-Komponente wird zur eigenen Schwachstelle – und zur eigenen Haftungsfalle.

| Aspekt | Bisherige Praxis | Anforderungen nach CRA |

|---|---|---|

| Schwachstellen-Management | Reaktives Patchen nach Bekanntwerden | Proaktives Monitoring und Meldepflicht |

| Standardeinstellungen | Fokus auf Benutzerfreundlichkeit (offen) | Secure-by-Default (minimalistisch) |

| Dokumentation | Oft lückenhaft oder rein technisch | Umfassende Konformitätsdokumentation |

| Haftung | Meist vertraglich ausgeschlossen | Gesetzliche Herstellerhaftung für Mängel |

| Update-Zyklen | Nach Ermessen des Herstellers | Pflicht für die gesamte Produktlebensdauer |

Die Integration der CRA-Vorgaben in agile Prozesse wie Scrum oder Kanban stellt viele Teams vor organisatorische Herausforderungen. Sicherheitstests können nicht mehr als isolierte Phase am Ende eines Sprints betrachtet werden. Stattdessen müssen automatisierte Sicherheitsprüfungen (SAST und DAST) integraler Bestandteil der CI/CD-Pipeline werden. Jedes Mal, wenn Code gepusht wird, muss die Pipeline validieren, dass keine neuen bekannten Schwachstellen eingeführt wurden.

Ein besonders kritischer Punkt ist die Handhabung von Updates. Der CRA schreibt vor, dass Sicherheitsupdates ohne unnötige Verzögerung bereitgestellt werden müssen. Das erfordert hochgradig automatisierte Deployment-Prozesse. Wenn ein Anbieter kontinuierlich sein Portfolio erweitert und beispielsweise Xon Bet Neue Slots oder neue Spielfunktionen implementiert, muss sichergestellt sein, dass diese Erweiterungen die bestehende Sicherheitsarchitektur nicht schwächen. Jeder neue Release-Kandidat muss denselben strengen Kriterien genügen wie die Initialversion.

Darüber hinaus fordert der Gesetzgeber eine transparente Kommunikation. Endnutzer müssen darüber informiert werden, wie lange ein Produkt mit Sicherheitsupdates versorgt wird. Die Zeiten, in denen Software „as is“ verkauft wurde und der Hersteller sich nach dem Verkauf aus der Verantwortung ziehen konnte, sind endgültig vorbei.

Ein viel diskutiertes Thema im Rahmen des CRA ist die Rolle der Open-Source-Community. Während die Verordnung kommerzielle Akteure in die Pflicht nimmt, stellt sie gleichzeitig klar, dass die Integration von Open Source in kommerzielle Produkte die Verantwortung des Herstellers ist. Das bedeutet für Entwicklerteams:

Das Ziel ist ein „Sicherheits-Ökosystem“, in dem nicht nur die Oberfläche glänzt, sondern auch der gesamte Software-Stack solide ist. Die Dokumentationspflichten des CRA sind hierbei kein Selbstzweck. Sie dienen dazu, im Falle eines Sicherheitsvorfalls nachweisen zu können, dass die „State of the Art“-Sorgfaltspflichten eingehalten wurden. Dies ist insbesondere für die Entlastung im Haftungsfall entscheidend.

Der Cyber Resilience Act wird die Art und Weise, wie wir Software bauen, nachhaltig professionalisieren. Auch wenn der initiale Aufwand für die Einführung von SBOMs, neuen Testverfahren und Dokumentationspflichten hoch erscheint, überwiegen langfristig die Vorteile. Sicherere Produkte bedeuten weniger kostspielige Incident-Response-Einsätze, geringere Reputationsschäden und eine stabilere digitale Infrastruktur für alle Bürger.

Für Entwickler bedeutet dies eine Aufwertung ihrer Rolle. Sicherheit ist kein „lästiges Feature“ mehr, sondern ein Qualitätsmerkmal, das auf derselben Stufe wie Performance oder Usability steht. Wer sich frühzeitig mit den Prinzipien von Secure-by-Design auseinandersetzt und diese in seinen Workflow integriert, wird auf dem europäischen Markt einen klaren Wettbewerbsvorteil haben. Die regulatorischen Anforderungen sind letztlich nur das Echo einer Realität, in der Cyberangriffe zur Normalität geworden sind – und der CRA ist die notwendige Antwort darauf, um das Vertrauen in die digitale Transformation zu sichern.